Windows Server 2008 R2 및 Windows 7에서 보안 이벤트 설명

소규모 기업 고객의 경우 추가 문제 해결 및 학습 중소기업에 대 한 지원 사이트에서 리소스를 찾습니다.

이 페이지에서

이 페이지에서

소개

소개

추가 정보

추가 정보

범주: 계정 로그온

하위 범주: 자격 증명 유효성 검사

| ID | 메시지 |

|---|---|

| 4774 | 계정이 로그온에 매핑되었습니다. |

| 4775 | 로그온 계정을 매핑할 수 없습니다. |

| 4776 | 컴퓨터 계정에 대한 자격 증명의 유효성을 했습니다. |

| 4777 | 도메인 컨트롤러가 계정에 대한 자격 증명의 유효성을 검사하지 못했습니다. |

하위 범주: Kerberos 인증 서비스

| ID | 메시지 |

|---|---|

| 4768 | Kerberos 인증 티켓 (TGT) 요청했습니다. |

| 4771 | Kerberos 사전 인증이 실패했습니다. |

| 4772 | Kerberos 인증 티켓 요청이 실패했습니다. |

하위 범주: Kerberos 서비스 티켓 작업

| ID | 메시지 |

|---|---|

| 4769 | Kerberos 서비스 티켓이 요청되었습니다. |

| 4770 | Kerberos 서비스 티켓을 갱신할 수 없습니다. |

| 4773 | Kerberos 서비스 티켓 요청이 실패했습니다. |

범주: 계정 관리

하위 범주: 응용 프로그램 그룹 관리

| ID | 메시지 |

|---|---|

| 4783 | 기본 응용 프로그램 그룹이 만들어졌습니다. |

| 4784 | 기본 응용 프로그램 그룹이 변경되었습니다. |

| 4785 | 기본 응용 프로그램 그룹에 구성원이 추가되었습니다. |

| 4786 | 기본 응용 프로그램 그룹에서 구성원이 제거되었습니다. |

| 4787 | 비-구성원 기본 응용 프로그램 그룹에 추가되었습니다. |

| 4788 | 비-구성원이 기본 응용 프로그램 그룹에서 제거되었습니다. |

| 4789 | 기본 응용 프로그램 그룹이 삭제되었습니다. |

| 4790 | LDAP 쿼리 그룹이 만들어졌습니다. |

| 4791 | 기본 응용 프로그램 그룹이 변경되었습니다. |

| 4792 | LDAP 쿼리 그룹이 삭제되었습니다. |

하위 범주: 컴퓨터 계정 관리

| ID | 메시지 |

|---|---|

| 4741 | 컴퓨터 계정을 만들었습니다. |

| 4742 | 컴퓨터 계정이 변경되었습니다. |

| 4743 | 컴퓨터 계정이 삭제되었습니다. |

하위 범주: 메일 그룹 관리

| ID | 메시지 |

|---|---|

| 4744 | 보안이 비활성화된 로컬 그룹이 만들어졌습니다. |

| 4745 | 보안이 비활성화된 로컬 그룹이 변경되었습니다. |

| 4746 | 보안이 비활성화된 로컬 그룹에 구성원이 추가되었습니다. |

| 4747 | 보안이 비활성화된 로컬 그룹에서 구성원이 제거되었습니다. |

| 4748 | 보안이 비활성화된 로컬 그룹이 삭제되었습니다. |

| 4749 | 보안이 비활성화된 글로벌 그룹이 만들어졌습니다. |

| 4750 | 보안이 비활성화된 글로벌 그룹이 변경되었습니다. |

| 4751 | 보안이 비활성화된 글로벌 그룹에 구성원이 추가되었습니다. |

| 4752 | 보안이 비활성화된 글로벌 그룹에서 구성원이 제거되었습니다. |

| 4753 | 보안이 비활성화된 글로벌 그룹이 삭제되었습니다. |

| 4759 | 보안이 비활성화된 유니버설 그룹이 만들어졌습니다. |

| 4760 | 보안이 비활성화된 유니버설 그룹이 변경되었습니다. |

| 4761 | 보안이 비활성화된 유니버설 그룹에 구성원이 추가되었습니다. |

| 4762 | 보안이 비활성화된 유니버설 그룹에서 구성원이 제거되었습니다. |

하위 범주: 다른 계정 관리 이벤트

| ID | 메시지 |

|---|---|

| 4782 | 암호 해시를 계정을 액세스했습니다. |

| 4793 | 암호 정책 검사 API는 호출했습니다. |

하위 범주: 보안 그룹 관리

| ID | 메시지 |

|---|---|

| 4727 | 보안된 글로벌 그룹이 만들어졌습니다. |

| 4728 | 보안된 글로벌 그룹에 구성원이 추가되었습니다. |

| 4729 | 보안된 글로벌 그룹에서 구성원이 제거되었습니다. |

| 4730 | 보안된 글로벌 그룹이 삭제되었습니다. |

| 4731 | 보안된 로컬 그룹이 만들어졌습니다. |

| 4732 | 보안된 로컬 그룹에 구성원이 추가되었습니다. |

| 4733 | 보안된 로컬 그룹에서 구성원이 제거되었습니다. |

| 4734 | 보안된 로컬 그룹이 삭제되었습니다. |

| 4735 | 보안된 로컬 그룹이 변경되었습니다. |

| 4737 | 보안된 글로벌 그룹이 변경되었습니다. |

| 4754 | 보안이 활성화된 유니버설 그룹이 만들어졌습니다. |

| 4755 | 보안이 활성화된 유니버설 그룹이 변경되었습니다. |

| 4756 | 보안이 활성화된 유니버설 그룹에 구성원이 추가되었습니다. |

| 4757 | 보안이 활성화된 유니버설 그룹에서 구성원이 제거되었습니다. |

| 4758 | 보안이 활성화된 유니버설 그룹이 삭제되었습니다. |

| 4764 | 있는 그룹 형식이 변경되었습니다. |

하위 범주: 사용자 계정 관리

| ID | 메시지 |

|---|---|

| 4720 | 사용자 계정을 만들었습니다. |

| 4722 | 사용자 계정을 사용할 수 있습니다. |

| 4723 | 계정의 암호를 변경하려고 했습니다. |

| 4724 | 계정의 암호를 원래대로 했습니다. |

| 4725 | 사용자 계정은 사용하지 않도록 설정했습니다. |

| 4726 | 사용자 계정이 삭제되었습니다. |

| 4738 | 사용자 계정이 변경되었습니다. |

| 4740 | 사용자 계정이 잠겨 있었습니다. |

| 4765 | SID 기록의 계정은 추가되었습니다. |

| 4766 | 계정의 SID 히스토리를 추가할 수 없습니다. |

| 4767 | 사용자 계정 잠금이 해제되었습니다. |

| 4780 | 관리자 그룹의 구성원인 계정에 대한 ACL이 설정되었습니다. |

| 4781 | 계정 이름이 변경되었습니다. |

| 4794 | 디렉터리 서비스 복원 모드를 설정하려면 시도가 있었습니다. |

| 5376 | 자격 증명 관리자 자격 증명이 백업되지 않았습니다. |

| 5377 | 자격 증명 관리자 자격 증명은 백업에서 복원되었습니다. |

범주: 세부 추적

하위 범주: DPAPI 활동

| ID | 메시지 |

|---|---|

| 4692 | 데이터 보호 마스터 키가 백업은 수행하려고 했습니다. |

| 4693 | 데이터 보호 마스터 키가 복구가 . |

| 4694 | 보호된 감사 가능 데이터가 보호가 . |

| 4695 | 감사 가능한 보호된 데이터의 unprotection이 . |

하위 범주: 프로세스 생성

| ID | 메시지 |

|---|---|

| 4688 | 새 프로세스를 만들었습니다. |

| 4696 | 처리할 주 토큰이 할당되었습니다. |

하위 범주: 프로세스 종료

| ID | 메시지 |

|---|---|

| 4689 | 프로세스가 종료되었습니다. |

하위 범주: RPC 이벤트

| ID | 메시지 |

|---|---|

| 5712 | 한 원격 프로시저 호출 (RPC) 하려고 했습니다. |

범주: DS 액세스

하위 범주: 세부 디렉터리 서비스 복제

| ID | 메시지 |

|---|---|

| 4928 | 않은 Active Directory 복제 원본 명명 컨텍스트가 설정되었습니다. |

| 4929 | 않은 Active Directory 복제 원본 명명 컨텍스트가 제거되었습니다. |

| 4930 | 않은 Active Directory 복제 원본 명명 컨텍스트가 수정되었습니다. |

| 4931 | 않은 Active Directory 복제 대상 명명 컨텍스트가 수정되었습니다. |

| 4934 | Active Directory 개체의 특성이 복제되지 않았습니다. |

| 4935 | 복제 실패가 시작합니다. |

| 4936 | 복제 실패가 끝납니다. |

| 4937 | 느린 개체가 복제 데이터베이스에서 제거되었습니다. |

하위 범주: 디렉터리 서비스 액세스

| ID | 메시지 |

|---|---|

| 4662 | 개체에 대한 작업을 수행할 수 있었습니다. |

하위 범주: 디렉터리 서비스 변경

| ID | 메시지 |

|---|---|

| 5136 | 디렉터리 서비스 개체가 수정되었습니다. |

| 5137 | 디렉터리 서비스 개체를 만들지 못했습니다. |

| 5138 | 디렉터리 서비스 개체를 삭제 취소할 수 없습니다. |

| 5139 | 디렉터리 서비스 개체가 이동되었습니다. |

| 5141 | 디렉터리 서비스 개체가 삭제되었습니다. |

하위 범주: 디렉터리 서비스 복제

| ID | 메시지 |

|---|---|

| 4932 | Active Directory 명명 컨텍스트의 복제본을 동기화를 시작했습니다. |

| 4933 | Active Directory 명명 컨텍스트의 복제본 동기화가 끝났습니다. |

로그온/로그오프 범주:

하위 범주: IPsec 모드 확장

| ID | 메시지 |

|---|---|

| 4978 | 확장된 모드 협상 중에 IPsec 협상 잘못된 패킷을 받았습니다. 이 문제가 계속되면 네트워크 문제 또는 수정하거나 이 협상 재생 하면 나타낼 수 있습니다. |

| 4979 | IPsec 주 모드 및 확장된 모드 보안 연결을 설정했습니다. |

| 4980 | IPsec 주 모드 및 확장된 모드 보안 연결을 설정했습니다. |

| 4981 | IPsec 주 모드 및 확장된 모드 보안 연결을 설정했습니다. |

| 4982 | IPsec 주 모드 및 확장된 모드 보안 연결을 설정했습니다. |

| 4983 | 모드 협상이 실패한 경우 IPsec 확장. 해당 주 모드 보안 연결이 삭제되었습니다. |

| 4984 | 모드 협상이 실패한 경우 IPsec 확장. 해당 주 모드 보안 연결이 삭제되었습니다. |

하위 범주: IPsec 주 모드

| ID | 메시지 |

|---|---|

| 4646 | IKE는 DoS 방지 모드가 시작되었습니다. |

| 4650 | IPsec 주 모드 보안 연결이 설정되었습니다. 확장된 모드를 사용할 수 없습니다. 인증서 인증을 사용하지 않았습니다. |

| 4651 | IPsec 주 모드 보안 연결이 설정되었습니다. 확장된 모드를 사용할 수 없습니다. 인증서 인증은 위해 사용되었습니다. |

| 4652 | IPsec 주 모드 협상이 실패했습니다. |

| 4653 | IPsec 주 모드 협상이 실패했습니다. |

| 4655 | IPsec 주 모드 보안 연결이 종료되었습니다. |

| 4976 | 주 모드 협상 중에 IPsec 협상 잘못된 패킷을 받았습니다. 이 문제가 계속되면 네트워크 문제 또는 수정하거나 이 협상 재생 하면 나타낼 수 있습니다. |

| 5049 | IPsec 보안 연결이 삭제되었습니다. |

| 5453 | IPsec 정책 에이전트가 Active Directory 저장소 IPsec 정책이 컴퓨터에 적용되는. |

하위 범주: IPsec 빠른 모드

| ID | 메시지 |

|---|---|

| 4654 | IPsec 빠른 모드 협상이 실패했습니다. |

| 4977 | 빠른 모드 협상 중에 IPsec 협상 잘못된 패킷을 받았습니다. 이 문제가 계속되면 네트워크 문제 또는 수정하거나 이 협상 재생 하면 나타낼 수 있습니다. |

| 5451 | IPsec 빠른 모드 보안 연결이 설정되었습니다. |

| 5452 | IPsec 빠른 모드 보안 연결을 끝냈습니다. |

하위 범주: 로그오프

| ID | 메시지 |

|---|---|

| 4634 | 계정을 로그오프하지 못했습니다. |

| 4647 | 사용자가 로그오프를 시작했습니다. |

하위 범주: 로그온

| ID | 메시지 |

|---|---|

| 4624 | 계정은 성공적으로 로그온하지 않았습니다. |

| 4625 | 계정에 로그온하지 못했습니다. |

| 4648 | 명시적 자격 증명을 사용하여 로그온이 시도되었습니다. |

| 4675 | SID 필터링 않았습니다. |

하위 범주: 네트워크 정책 서버

| ID | 메시지 |

|---|---|

| 6272 | 네트워크 정책 서버 사용자에게 액세스를 부여할. |

| 6273 | 네트워크 정책 서버 사용자에게 액세스가 거부되었습니다. |

| 6274 | 네트워크 정책 서버 사용자에 대한 요청을 무시합니다. |

| 6275 | 네트워크 정책 서버 사용자 계정 요청을 무시합니다. |

| 6276 | 사용자가 네트워크 정책 서버 격리. |

| 6277 | 네트워크 정책 서버 사용자에게 액세스 권한이 있지만 호스트 정의된 상태 정책을 충족하지 않으므로 probation에 넣습니다. |

| 6278 | 네트워크 정책 서버 호스트 정의된 상태 정책을 충족하지 않으므로 모든 권한을 사용자에게 부여할. |

| 6279 | 네트워크 정책 서버 반복되는 실패한 인증 시도 인하여 사용자 계정이 잠겨. |

| 6280 | 네트워크 정책 서버 사용자 계정 잠금이. |

하위 범주: 기타 로그온/로그오프 이벤트

| ID | 메시지 |

|---|---|

| 4649 | 재생 공격이 검색되었습니다. |

| 4778 | 세션 창 스테이션 다시 연결되지 않았습니다. |

| 4779 | 창 스테이션에서 세션 연결이 끊어졌습니다. |

| 4800 | 워크스테이션이 잠겼습니다. |

| 4801 | 워크스테이션의 잠금이 해제되었습니다. |

| 4802 | 화면 보호기 호출된. |

| 4803 | 화면 보호기를 해제할 수 없습니다. |

| 5378 | 요청한 자격 증명 위임 정책에서 허용하지 않습니다. |

| 5632 | 무선 네트워크 인증을 위해 요청이 작성되었습니다. |

| 5633 | 유선된 네트워크에 인증하기 위해 요청이 작성되었습니다. |

하위 범주: 특수 로그온

| ID | 메시지 |

|---|---|

| 4964 | 특수 그룹은 새 로그온 할당되었습니다. |

범주: 개체 액세스

하위 범주: 응용 프로그램 생성

| ID | 메시지 |

|---|---|

| 4665 | 응용 프로그램이 클라이언트 컨텍스트를 만들려고 했습니다. |

| 4666 | 응용 프로그램이 했습니다. |

| 4667 | 응용 프로그램 클라이언트 컨텍스트가 삭제되었습니다. |

| 4668 | 응용 프로그램이 초기화되었습니다. |

하위 범주: 인증 서비스

| ID | 메시지 |

|---|---|

| 4868 | 인증서 관리자 보류 중인 인증서 요청을 거부했습니다. |

| 4869 | 인증서 서비스가 resubmitted 인증서 요청을 받았습니다. |

| 4870 | 인증서 서비스에서 인증서를 해지했습니다. |

| 4871 | 인증서 서비스에서 인증서 해지 목록 (CRL) 게시 요청을 받았습니다. |

| 4872 | 인증서 서비스에서 인증서 해지 목록 (CRL)을 게시했습니다. |

| 4873 | 인증서 요청 확장이 변경되었습니다. |

| 4874 | 하나 이상의 인증서 요청 특성이 변경되었습니다. |

| 4875 | 인증서 서비스가 종료 요청을 받았습니다. |

| 4876 | 인증서 서비스 백업을 시작했습니다. |

| 4877 | 인증서 서비스 백업이 완료되었습니다. |

| 4878 | 인증서 서비스 복원을 시작했습니다. |

| 4879 | 인증서 서비스 복원이 완료되었습니다. |

| 4880 | 인증서 서비스가 시작되었습니다. |

| 4881 | 인증서 서비스가 중지되었습니다. |

| 4882 | 인증서 서비스에 대한 보안 권한을 변경했습니다. |

| 4883 | 인증서 서비스에서 보관된 키를 검색할. |

| 4884 | 인증서 서비스에서 인증서를 해당 데이터베이스로 가져옵니다. |

| 4885 | 인증서 서비스의 감사 필터가 변경되었습니다. |

| 4886 | 인증서 서비스에서 인증서 요청을 받았습니다. |

| 4887 | 인증서 서비스에서 인증서 요청을 승인했으며 인증서를 발급했습니다. |

| 4888 | 인증서 서비스에서 인증서 요청을 거부했습니다. |

| 4889 | 인증서 서비스에서 인증서 요청 상태를 대기 중으로 설정. |

| 4890 | 인증서 서비스의 인증서 관리자 설정이 변경되었습니다. |

| 4891 | 인증서 서비스에서 변경할 구성 항목입니다. |

| 4892 | 인증서 서비스의 속성이 변경되었습니다. |

| 4893 | 인증서 서비스에서 키가 보관되었습니다. |

| 4894 | 인증서 서비스에서 가져온 및 키 보관. |

| 4895 | 인증서 서비스는 CA 인증서를 Active Directory 도메인 서비스 게시되었습니다. |

| 4896 | 인증서 데이터베이스에서 하나 이상의 행이 삭제되었습니다. |

| 4897 | 역할 구분 사용: |

| 4898 | 인증서 서비스에서 템플릿을 로드할. |

| 4899 | 인증서 서비스 템플릿이 업데이트되었습니다. |

| 4900 | 인증서 서비스 템플릿 보안이 업데이트되었습니다. |

| 5120 | OCSP 응답자 서비스를 시작했습니다. |

| 5121 | OCSP 응답자 서비스가 중지되었습니다. |

| 5122 | OCSP 응답자 서비스를 변경할 구성 항목. |

| 5123 | OCSP 응답자 서비스를 변경할 구성 항목. |

| 5124 | 보안 설정은 OCSP 응답자 서비스는 업데이트되었습니다. |

| 5125 | 요청이 OCSP 응답자 서비스는 제출되었습니다. |

| 5126 | 인증서 서명 OCSP 응답자 서비스는 자동으로 업데이트되었습니다. |

| 5127 | OCSP 해지 공급자 해지 정보를 업데이트했습니다. |

하위 범주: 자세한 파일 공유

| ID | 메시지 |

|---|---|

| 5145 | 네트워크 공유에 개체 액세스를 원하는 클라이언트의 부여할 수 있는지 여부를 확인하려면 체크 인된. |

하위 범주: 파일 공유

| ID | 메시지 |

|---|---|

| 5140 | 네트워크 공유에 개체에 액세스했습니다. |

| 5142 | 네트워크 공유에 개체에 추가되었습니다. |

| 5143 | 네트워크 공유에 개체가 수정되었습니다. |

| 5144 | 네트워크 공유에 개체가 삭제되었습니다. |

| 5168 | SMB/SMB2 Spn 확인하지가 못했습니다. |

하위 범주: 파일 시스템

| ID | 메시지 |

|---|---|

| 4664 | 하드 링크를 만들려고 했습니다. |

| 4985 | 트랜잭션 상태가 변경되었습니다. |

| 5051 | 파일을 가상화할 수 없습니다. |

하위 범주: 플랫폼 연결 필터링

| ID | 메시지 |

|---|---|

| 5031 | Windows 방화벽 서비스가 네트워크에서 들어오는 연결을 허용하지 못하도록 응용 프로그램을 차단했습니다. |

| 5148 | Windows 필터링 플랫폼 DoS 공격이 검색되어 방어 모드로 들어간, 이 공격은 관련된 패킷을 잃게 됩니다. |

| 5149 | DoS 공격은 subsided 가진 및 정상적인 처리를 다시 시작되었습니다. |

| 5150 | Windows 필터링 플랫폼 패킷을 차단했습니다. |

| 5151 | 보다 제한적인 Windows 필터링 플랫폼 필터 패킷을 차단했습니다. |

| 5154 | Windows 필터링 플랫폼 응용 프로그램 또는 서비스가 포트에서 들어오는 연결을 수신할 수 사용할 수 있습니다. |

| 5155 | Windows 필터링 플랫폼 응용 프로그램 또는 서비스가 포트에서 들어오는 연결을 수신하는 것을 차단했습니다. |

| 5156 | Windows 필터링 플랫폼 연결을 사용할 수 있습니다. |

| 5157 | Windows 필터링 플랫폼 연결을 차단했습니다. |

| 5158 | 로컬 포트에 바인딩하기 Windows 필터링 플랫폼 사용할 수 있습니다. |

| 5159 | 로컬 포트에 바인딩하기를 Windows 필터링 플랫폼 차단했습니다. |

하위 범주: 플랫폼 패킷 Drop 필터링

| ID | 메시지 |

|---|---|

| 5152 | Windows 필터링 플랫폼 패킷을 차단했습니다. |

| 5153 | 보다 제한적인 Windows 필터링 플랫폼 필터 패킷을 차단했습니다. |

하위 범주: 핸들 조작

| ID | 메시지 |

|---|---|

| 4656 | 개체에 대한 핸들이 요청되었습니다. |

| 4658 | 개체에 대한 핸들이 닫혔습니다. |

| 4690 | 개체에 대한 핸들을 복제할 했습니다. |

하위 범주: 기타 개체 액세스 이벤트

| ID | 메시지 |

|---|---|

| 4671 | 응용 프로그램을 통해 TBS와 차단된 서수를 액세스하려고 했습니다. |

| 4691 | 개체에 대한 간접 액세스가 요청되었습니다. |

| 4698 | 예약된 작업을 만들었습니다. |

| 4699 | 예약된 작업이 삭제되었습니다. |

| 4700 | 예약된 작업을 사용할 수 있습니다. |

| 4701 | 예약된 작업을 사용할 수 없습니다. |

| 4702 | 예약된 작업이 업데이트되었습니다. |

| 4702 | 예약된 작업이 업데이트되었습니다. |

| 5888 | COM + 카탈로그에 있는 개체가 수정되었습니다. |

| 5889 | COM + 카탈로그에서 개체가 삭제되었습니다. |

| 5890 | 개체는 COM + 카탈로그 추가되었습니다. |

하위 범주: 레지스트리

| ID | 메시지 |

|---|---|

| 4657 | 레지스트리 값이 수정되었습니다. |

| 5039 | 레지스트리 키를 가상화할 수 없습니다. |

하위 범주: 특정 Multi-use 하위 범주

참고 해당 하위 범주를 사용하면 모든 리소스 관리자가 다음과 같은 이벤트가 생성될 수 있습니다. 예를 들어, 다음 이벤트가 레지스트리 리소스 관리자에 의해 또는 파일 시스템 리소스 관리자에 의해 생성될 수 있습니다. 해당 개체 액세스: 커널 개체 및 개체 액세스: SAM 하위 범주를 이러한 이벤트를 단독으로 사용할 하위 범주를 예입니다.| ID | 메시지 |

|---|---|

| 4659 | 개체에 대한 핸들은 삭제하려면 의도로 요청했습니다. |

| 4660 | 개체가 삭제되었습니다. |

| 4661 | 개체에 대한 핸들이 요청되었습니다. |

| 4663 | 개체에 액세스하려고 했습니다. |

범주: 정책 변경

하위 범주: 감사 정책 변경

| ID | 메시지 |

|---|---|

| 4715 | 개체에 대한 감사 정책 (SACL) 변경되었습니다. |

| 4719 | 시스템 감사 정책이 변경되었습니다. |

| 4817 | 개체에 대한 감사 설정은 변경되었습니다. |

| 4902 | 사용자 당 감사 정책을 테이블을 만들었습니다. |

| 4904 | 보안 이벤트 소스를 등록할 했습니다. |

| 4905 | 보안 이벤트 소스를 했습니다. |

| 4906 | CrashOnAuditFail 값이 변경되었습니다. |

| 4907 | 개체에 대한 감사 설정은 변경되었습니다. |

| 4908 | 특수 그룹 로그온 테이블을 수정할입니다. |

| 4912 | 사용자 당 감사 정책 변경되었습니다. |

하위 범주: 인증 정책 변경

| ID | 메시지 |

|---|---|

| 4706 | 새 트러스트는 도메인에 만들어집니다. |

| 4707 | 도메인에 트러스트가 제거되었습니다. |

| 4713 | Kerberos 정책이 변경되었습니다. |

| 4716 | 트러스트된 도메인 정보가 수정되었습니다. |

| 4717 | 시스템 보안 액세스는 위해 계정은 부여했습니다. |

| 4718 | 시스템 보안 액세스 계정의 제거되었습니다. |

| 4739 | 도메인 정책 변경되었습니다. |

| 4864 | 네임스페이스 충돌이 감지되었습니다. |

| 4865 | 트러스트된 포리스트 정보를 항목이 추가되었습니다. |

| 4866 | 트러스트된 포리스트 정보를 항목이 제거되었습니다. |

| 4867 | 트러스트된 포리스트 정보를 항목이 수정되었습니다. |

하위 범주: 권한 부여 정책 변경

| ID | 메시지 |

|---|---|

| 4704 | 사용자 권한이 할당되었습니다. |

| 4705 | 사용자 권한이 제거되었습니다. |

| 4714 | 데이터 복구 에이전트 그룹 정책에 대한 파일 시스템 암호화(EFS) 변경되었습니다. 새 변경 사항이 적용되었습니다. |

하위 범주: 필터링 플랫폼 정책 변경

| ID | 메시지 |

|---|---|

| 4709 | IPsec 정책 에이전트 서비스가 시작되었습니다. |

| 4710 | IPsec 정책 에이전트 서비스를 사용할 수 없습니다. |

| 4711 | 다음 중 하나가 포함될 수 있습니다.

|

| 4712 | IPsec 정책 에이전트에 잠재적인 심각한 오류가 발생했습니다. |

| 5040 | IPsec 설정이 변경되었습니다. 인증 집합이 추가되었습니다. |

| 5041 | IPsec 설정이 변경되었습니다. 인증 집합이 수정되었습니다. |

| 5042 | IPsec 설정이 변경되었습니다. 인증 집합이 삭제되었습니다. |

| 5043 | IPsec 설정이 변경되었습니다. 연결 보안 규칙이 추가되었습니다. |

| 5044 | IPsec 설정이 변경되었습니다. 연결 보안 규칙이 수정되었습니다. |

| 5045 | IPsec 설정이 변경되었습니다. 연결 보안 규칙이 삭제되었습니다. |

| 5046 | IPsec 설정이 변경되었습니다. 암호화 설정이 추가되었습니다. |

| 5047 | IPsec 설정이 변경되었습니다. 암호화 설정이 수정되었습니다. |

| 5048 | IPsec 설정이 변경되었습니다. 암호화 설정이 삭제되었습니다. |

| 5440 | 다음 설명선 Windows 필터링 플랫폼 기본 필터링 엔진 시작할 때 존재했던. |

| 5441 | 다음 필터를 사용하면 Windows 필터링 플랫폼 기본 필터링 엔진 시작할 때 존재했던. |

| 5442 | 다음 공급자가 Windows 필터링 플랫폼 기본 필터링 엔진 시작할 때 존재했던. |

| 5443 | 다음 공급자 컨텍스트가 Windows 필터링 플랫폼 기본 필터링 엔진 시작할 때 존재했던. |

| 5444 | 다음 sub-layer Windows 필터링 플랫폼 기본 필터링 엔진 시작할 때 존재했던. |

| 5446 | Windows 필터링 플랫폼 설명선이 변경되었습니다. |

| 5448 | Windows 필터링 플랫폼 공급자가 변경되었습니다. |

| 5449 | Windows 필터링 플랫폼 공급자 컨텍스트가 변경되었습니다. |

| 5450 | Windows 필터링 플랫폼 sub-layer가 변경되었습니다. |

| 5456 | PAStore 엔진이 Active Directory 저장소 IPsec 정책이 컴퓨터에 적용되는. |

| 5457 | IPsec 정책 에이전트가 컴퓨터에서 Active Directory 저장소 IPsec 정책을 적용하지 못했습니다. |

| 5458 | 로컬로 적용된 IPsec 정책 에이전트가 컴퓨터의 IPsec 정책 Active Directory 저장소 복사본이 캐시된. |

| 5459 | IPsec 정책 에이전트가 컴퓨터에서 로컬로 캐시된 복사본을 Active Directory 저장소 IPsec 정책 적용하지 못했습니다. |

| 5460 | IPsec 정책 에이전트가 로컬 레지스트리 저장소 IPsec 정책이 컴퓨터에 적용되는. |

| 5461 | IPsec 정책 에이전트 컴퓨터에서 로컬 레지스트리에 저장소 IPsec 정책을 적용하지 못했습니다. |

| 5462 | IPsec 정책 에이전트가 컴퓨터에서 일부 활성 IPsec 정책 규칙을 적용할 수 없습니다. IP 보안 모니터 스냅인을 사용하여 문제를 진단하십시오. |

| 5463 | IPsec 정책 에이전트가 활성 IPsec 정책 변경을 폴링합니다 및 검색된 변경 내용이 없습니다. |

| 5464 | IPsec 정책 에이전트가 활성 IPsec 정책 변경을 폴링합니다 변경 내용을 검색하고 적용한. |

| 5465 | IPsec 정책 에이전트가 IPsec 정책을 강제로 다시 로드하기 위한 컨트롤을 받았으며 해당 컨트롤을 성공적으로 처리했습니다. |

| 5466 | IPsec 정책 에이전트에 의해 Active Directory 도달할 수 및 Active Directory IPsec 정책의 캐시된 사본을 대신 사용할 Active Directory IPsec 정책 변경 내용을 폴링합니다. 마지막 폴링 적용할 수 있으므로 Active Directory IPsec 정책 변경. |

| 5467 | IPsec 정책 에이전트가 Active Directory 도달하면 및 수 정책이 없는 변경 내용이 있는지 확인할 Active Directory IPsec 정책 변경을 폴링합니다. Active Directory IPsec 정책 캐시된 복사본이 더 이상 사용 중입니다. |

| 5468 | Active Directory 도달할 수, 정책 변경 내용을 찾아서 해당 변경 내용이 적용된 IPsec 정책 에이전트가 Active Directory IPsec 정책 변경을 폴링합니다 결정됩니다. Active Directory IPsec 정책 캐시된 복사본이 더 이상 사용 중입니다. |

| 5471 | IPsec 정책 에이전트가 로컬 저장소의 IPsec 정책이 컴퓨터에 로드된. |

| 5472 | IPsec 정책 에이전트가 로컬 저장소 컴퓨터에서 IPsec 정책을 로드하지 못했습니다. |

| 5473 | IPsec 정책 에이전트가 디렉터리 저장소 컴퓨터에서 IPsec 정책을 로드할. |

| 5474 | IPsec 정책 에이전트가 디렉터리 저장소 컴퓨터에서 IPsec 정책을 로드하지 못했습니다. |

| 5477 | IPsec 정책 에이전트가 빠른 모드 필터를 추가할 수 없습니다. |

하위 범주: MPSSVC 규칙 수준 정책 변경

| ID | 메시지 |

|---|---|

| 4944 | Windows 방화벽을 시작할 때 다음 정책을 활성 않았습니다. |

| 4945 | Windows 방화벽을 시작할 때 규칙 목록에 없습니다. |

| 4946 | Windows 방화벽 예외 목록에 변경되었습니다. 규칙이 추가되었습니다. |

| 4947 | Windows 방화벽 예외 목록에 변경되었습니다. 규칙이 수정되었습니다. |

| 4948 | Windows 방화벽 예외 목록에 변경되었습니다. 규칙이 삭제되었습니다. |

| 4949 | Windows 방화벽 설정은 기본값으로 복원했습니다. |

| 4950 | Windows 방화벽 설정이 변경되었습니다. |

| 4951 | 주 버전 번호를 인식할 수 없으므로 Windows 방화벽 규칙을 무시합니다. |

| 4952 | 부 버전 번호를 인식할 수 없으므로 Windows 방화벽 규칙의 부분을 무시합니다. 다른 부분에 규칙이 적용됩니다. |

| 4953 | 구문 분석할 수 있기 때문에 Windows 방화벽 규칙을 무시합니다. |

| 4954 | Windows 방화벽 그룹 정책 설정이 변경된 및 새 설정이 적용되지 않았습니다. |

| 4956 | 활성 프로필의 Windows 방화벽 변경되었습니다. |

| 4957 | Windows 방화벽은 다음과 같은 규칙을 적용하지 못했습니다. |

| 4958 | 이 컴퓨터에 구성된 항목을 규칙에 참조되는 때문에 Windows 방화벽을 다음과 같은 규칙을 적용하지 못했습니다. |

| 5050 | 이 API는 이 버전의 Windows에서는 지원되지 않기 때문에 프로그래밍 방식으로 INetFwProfile.FirewallEnabled(FALSE) 인터페이스 호출을 사용하여 Windows 방화벽 해제 시도가 거부되었습니다. 이 버전의 Windows와 호환되지 않는 프로그램 때문인 것 같습니다. 호환되는 프로그램 버전이 있는지 해당 프로그램 제조업체에 문의하십시오. |

하위 범주: 기타 정책 변경 이벤트

| ID | 메시지 |

|---|---|

| 4909 | 해당 TBS 로컬 정책 설정은 변경되었습니다. |

| 4910 | 해당 TBS 그룹 정책 설정은 변경되었습니다. |

| 5063 | 암호화 공급자의 작업이 시도되었습니다. |

| 5064 | 암호화 컨텍스트를 작업이 시도되었습니다. |

| 5065 | 암호화 컨텍스트를 수정이 . |

| 5066 | 암호화 기능이 작업이 시도되었습니다. |

| 5067 | 암호화 기능이 수정이 . |

| 5068 | 함수는 암호화 공급자가 작업이 시도되었습니다. |

| 5069 | 암호화 기능이 속성 작업이 시도되었습니다. |

| 5070 | 암호화 기능이 속성 수정이 . |

| 5447 | Windows 필터링 플랫폼 필터가 변경되었습니다. |

| 6144 | 그룹 정책 개체의 보안 정책이 성공적으로 적용된. |

| 6145 | 그룹 정책 개체의 보안 정책을 처리하는 동안 하나 이상의 오류가 발생했습니다. |

하위 범주: 특정 Multi-use 하위 범주

참고 해당 하위 범주를 사용하면 모든 리소스 관리자가 다음과 같은 이벤트가 생성될 수 있습니다. 예를 들어, 다음 이벤트가 레지스트리 리소스 관리자에 의해 또는 파일 시스템 리소스 관리자에 의해 생성될 수 있습니다.| ID | 메시지 |

|---|---|

| 4670 | 개체의 사용 권한은 변경되었습니다. |

범주: 권한 사용

권한 사용의 중요한 하위 범주:/비 구분 권한 사용

| ID | 메시지 |

|---|---|

| 4672 | 새 로그온에 할당된 특별한 권한이입니다. |

| 4673 | 권한 있는 서비스가 호출되었습니다. |

| 4674 | 권한 개체에서 작업이 시도되었습니다. |

범주: 시스템

하위 범주: IPsec 드라이버

| ID | 메시지 |

|---|---|

| 4960 | 무결성 검사를 실패한 인바운드 패킷은 IPsec가 삭제했습니다. 이 문제가 계속되면 네트워크 문제 또는 해당 패킷을 이 컴퓨터로 전송되는 수정되는 나타낼 수 있습니다. 원격 컴퓨터에서 보낸 패킷이 이 컴퓨터가 받는 것과 같은지 확인하십시오. 또한 이 오류는 다른 IPsec 구현이 상호 운용성 문제를 나타낼 수 있습니다. |

| 4961 | IPsec 재생 검사에 실패한 인바운드 패킷을 삭제했습니다. 이 문제가 계속되면 이 컴퓨터에서 재생 공격을 나타낼 수 있습니다. |

| 4962 | IPsec 재생 검사에 실패한 인바운드 패킷을 삭제했습니다. 인바운드 패킷 재생 않았습니다 하기 위해 너무 낮은 시퀀스 번호가 있었습니다. |

| 4963 | IPsec 보안이 설정되어 있어야 합니다 인바운드 일반 텍스트 패킷을 삭제했습니다. 요청 아웃바운드 IPsec 정책이 설정된 원격 컴퓨터가 구성된 경우 이 심각하지 및 예상 수 있습니다. 또한 이 컴퓨터에 알리지 않고 IPsec 정책을 변경하면 원격 컴퓨터에 의해 발생할 수 있습니다. 스푸핑 공격을 시도할 수도 있습니다. |

| 4965 | 함께 있는 잘못된 보안 매개 변수 색인 (SPI) 원격 컴퓨터에서 IPsec 패킷을 받았습니다. 일반적으로 이 패킷을 손상시키는 고장난 하드웨어에 의해 발생합니다. 이 오류가 계속되면 원격 컴퓨터에서 보낸 패킷이 이 컴퓨터가 받는 것과 같은지 확인하십시오. 또한 이 오류는 다른 IPsec 구현이 상호 운용성 문제를 나타낼 수 있습니다. 연결 impeded 경우, 이 경우 다음 이러한 이벤트는 무시할 수 있습니다. |

| 5478 | IPsec 정책 에이전트 서비스가 시작되었습니다. |

| 5479 | IPsec 서비스는 성공적으로 종료되었습니다. IPsec 서비스의 종료 컴퓨터에 네트워크 공격 큰 위험에 처할 수 또는 잠재적인 보안 위험에 컴퓨터가 노출될 수 있습니다. |

| 5480 | IPsec 정책 에이전트가 컴퓨터의 네트워크 인터페이스에 전체 목록을 가져오지 못했습니다. 일부 네트워크 인터페이스는에 의해 적용된 IPsec 필터를 제공하는 보호 얻지 못할 수 있기 때문에 보안 위험이 발생합니다. IP 보안 모니터 스냅인을 사용하여 문제를 진단하십시오. |

| 5483 | IPsec 정책 에이전트 서비스가 RPC 서버를 초기화하지 못했습니다. 서비스를 시작할 수 없습니다. |

| 5484 | IPsec 정책 에이전트가 심각한 오류로 인해 및 종료되었습니다. 이 서비스의 종료 컴퓨터에 네트워크 공격 큰 위험에 처할 수 또는 잠재적인 보안 위험에 컴퓨터가 노출될 수 있습니다. |

| 5485 | IPsec 정책 에이전트가 네트워크 인터페이스에 대한 플러그 앤 플레이 이벤트에 대한 일부 IPsec 필터를 처리하지 못했습니다. 일부 네트워크 인터페이스는에 의해 적용된 IPsec 필터를 제공하는 보호 얻지 못할 수 있기 때문에 보안 위험이 발생합니다. IP 보안 모니터 스냅인을 사용하여 문제를 진단하십시오. |

하위 범주: 기타 시스템 이벤트

| ID | 메시지 |

|---|---|

| 5024 | Windows 방화벽 서비스를 성공적으로 시작했습니다. |

| 5025 | Windows 방화벽 서비스가 중지되었습니다. |

| 5027 | Windows 방화벽 서비스가 로컬 저장소에서 보안 정책을 검색할 수 없습니다. Windows 방화벽이 계속 현재 정책을 적용합니다. |

| 5028 | Windows 방화벽에서 새 보안 정책을 구문 분석할 수 없습니다. Windows 방화벽이 계속 현재 정책을 적용합니다. |

| 5029 | Windows 방화벽 서비스의 드라이버를 초기화할 수 없습니다. Windows 방화벽이 계속 현재 정책을 적용합니다. |

| 5030 | Windows 방화벽 서비스를 시작하지 못했습니다. |

| 5032 | Windows 방화벽에서 응용 프로그램을 네트워크에서 들어오는 연결을 허용하지 못하도록 차단된 사용자에게 알릴 수 없습니다. |

| 5033 | Windows 방화벽 드라이버 시작했습니다. |

| 5034 | Windows 방화벽 드라이버가 중지되었습니다. |

| 5035 | Windows 방화벽 드라이버를 시작하지 못했습니다. |

| 5037 | Windows 방화벽 드라이버 중요한 런타임 오류가 종료합니다. |

| 5058 | 키 파일 작업입니다. |

| 5059 | 키 마이그레이션 작업입니다. |

| 6400 | BranchCache: 가용성 콘텐츠를 검색하는 동안 잘못된 형식의 응답을 받았습니다. |

| 6401 | BranchCache: 에서 피어 잘못된 데이터를 받았습니다. 데이터가 삭제됩니다. |

| 6403 | BranchCache: 이 호스팅된 캐시 잘못된 형식의 응답을 클라이언트에게 보냈습니다. |

| 6404 | BranchCache: 호스팅되는 캐시 제공된 SSL 인증서를 사용하여 인증할 수 없습니다. |

| 6405 | BranchCache: %2 인스턴스 이벤트 ID %1 중 발생했습니다. |

| 6406 | %1 컨트롤에 대해 다음 필터링 Windows 방화벽으로 등록된: %2 |

| 6407 | 1 % |

하위 범주: 보안 상태 변경

| ID | 메시지 |

|---|---|

| 4608 | Windows 시작하는 중입니다. |

| 4616 | 시스템 시간이 변경되었습니다. |

| 4621 | 관리자에서 CrashOnAuditFail 시스템이 복구되었습니다. 관리자가 아닌 사용자는 로그온할 때 이제 허용됩니다. 일부 감사 가능한 작업이 기록되어 있을 수 없습니다. |

하위 범주: 보안 시스템 확장

| ID | 메시지 |

|---|---|

| 4610 | 로컬 보안 기관에 의해 인증 패키지가 로드되었습니다. |

| 4611 | 신뢰할 수 있는 로그온 프로세스가 로컬 보안 권한으로 등록되었습니다. |

| 4614 | 보안 계정 관리자가 알림 패키지가 로드되었습니다. |

| 4622 | 로컬 보안 기관에 의해 보안 패키지가 로드되었습니다. |

| 4697 | 서비스는 시스템에 설치된 것입니다. |

하위 범주: 시스템 무결성

| ID | 메시지 |

|---|---|

| 4612 | 일부 감사를 손실을 선행 감사 메시지 대기열에 할당된 내부 리소스가 없으므로 않은 있습니다. |

| 4615 | LPC 포트 사용이 잘못되었습니다. |

| 4618 | 모니터링되는 보안 이벤트 패턴을 발생했습니다. |

| 4816 | RPC 들어오는 메시지의 암호를 해독하는 동안 무결성 위반을 발견했습니다. |

| 5038 | 코드 무결성을 파일의 이미지 해시 유효하지 않음을 확인했습니다. 잘못된 해시 잠재적인 디스크 장치 오류 나타낼 수 파일이 무단된 수정을 인해 손상되었을 수 있습니다. |

| 5056 | 암호화 자체 테스트가 수행되었습니다. |

| 5057 | 암호화 기본 작업을 수행하지 못했습니다. |

| 5060 | 확인 작업이 실패했습니다. |

| 5061 | 암호화 작업입니다. |

| 5062 | 커널 모드 암호화 자체 테스트 수행되었습니다. |

| 6281 | 이미지 파일의 페이지 해시가 유효한지 코드 무결성 확인했습니다. 파일을 잘못 서명된 페이지 해시를 없이 또는 손상된 무단된 수정을 인하여 될 수 있습니다. 잘못된 해시가 잠재적인 디스크 장치 오류 나타낼 수 있습니다. |

슬라이드 노트

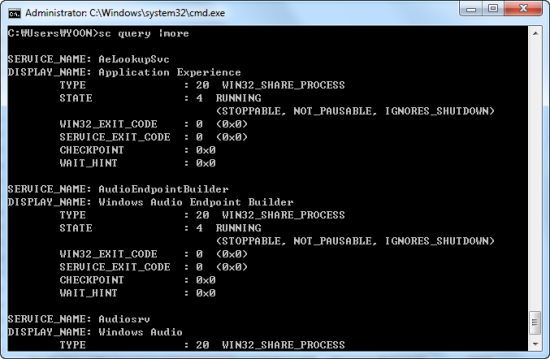

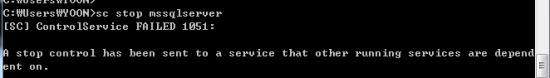

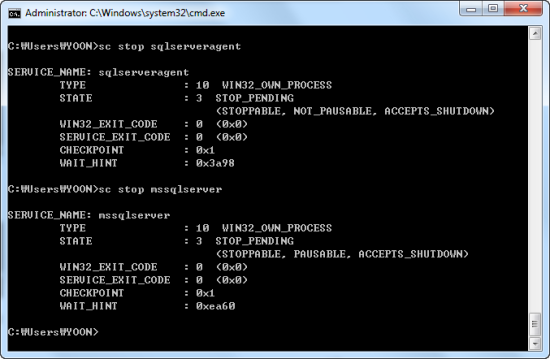

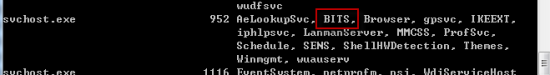

- 보다 반환하려면 관리자로 상승된 명령 프롬프트에서 다음 명령을 실행하여 모든 보안 감사 이벤트 항목의 목록을 자세히:

wevtutil GP/ge/gm:true Microsoft-Windows-보안 감사출력의 일부를 보여 주는 예제입니다:

event: value: 4706 version: 0 opcode: 0 channel: 10 level: 4 task: 0 keywords: 0x8000000000000000 message: A new trust was created to a domain. Subject: Security ID: %3 Account Name: %4 Account Domain: %5 Logon ID: %6 Trusted Domain: Domain Name: %1 Domain ID: %2 Trust Information: Trust Type: %7 Trust Direction: %8 Trust Attributes: %9 SID Filtering: %10 - 모든 보안 감사 범주와 목록을 반환할 관리자로 상승된 명령 프롬프트에서 다음 명령을 실행하십시오.

auditpol/list/subcategory: *

참조

참조

'Windows' 카테고리의 다른 글

| Terminal Services Command Reference (0) | 2013.09.26 |

|---|---|

| 로그온 유형 코드 이해하기 (0) | 2013.09.23 |

| 서버 보안 설정 샘플 설정 파일 (0) | 2013.07.05 |

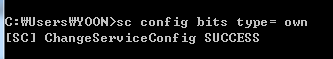

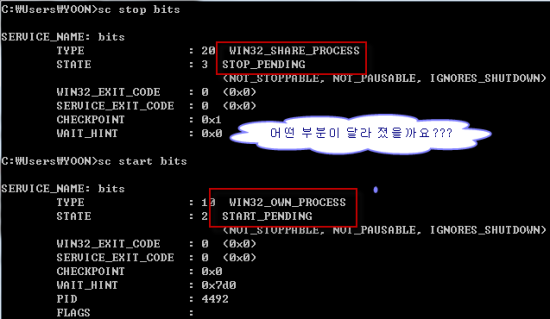

| sc.exe 명령어 / svchost.exe 특정 서비스 격리 (0) | 2013.06.24 |

| gpupdate (0) | 2013.06.13 |